Contacto

Denominación social: GAREIS NUTRICIÓN S.L.

Nombre comercial: ISMAELGALANCHO.COM

CIF: B42945824

Domicilio social: Pasaje Augusto González de Besada, 1, 7D – 29004 Málaga.

E-mail: [email protected]

Información al usuario

GAREIS NUTRICIÓN S.L., como Responsable del Tratamiento de los datos, informa que, en virtud de lo dispuesto en el Reglamento (UE) 2016/679, de 27 de abril, (RGPD) y en la L.O. 3/2018, de 5 de diciembre, de protección de datos y garantía de los derechos digitales (LOPDGDD), trataremos su datos tal y como expone en la presente Política de Privacidad.

En esta Política de Privacidad se describe como se recopilan sus datos personales, porque los recogemos, como los tratamos, como los protegemos, le informamos de cuales son sus derechos en relación a los mismos (ARCO) y con quien los compartimos en el caso que proceda.

Esta Política se aplica al tratamiento de sus datos personales recogidos por la empresa para la prestación de sus servicios. Si acepta las medidas de esta Política, acepta que tratemos sus datos personales como se define en esta Política.

Recogida y tratamiento de sus datos personales

Las tipos de datos que se pueden solicitar y tratar son de carácter identificativo, recogidos a través de:

FORMULARIO DE CONTACTO O CORREO ELECTRÓNICO

Finalidad: Facilitar medio de comunicación del usuario para las solicitudes de información, así como el envío de comunicaciones de nuestros productos, servicios y actividades, a través de medios electrónicos si marca la casilla de aceptación.

Legitimación: El usuario consiente al solicitar información y marcar la casilla de aceptación.

Conservación: Hasta resuelta su solicitud por formulario o correo electrónico, si no ha generado un nuevo tratamiento, y en caso de aceptar la recepción de envíos comerciales, hasta la solicitud de baja.

FORMULARIO DE COMPRA

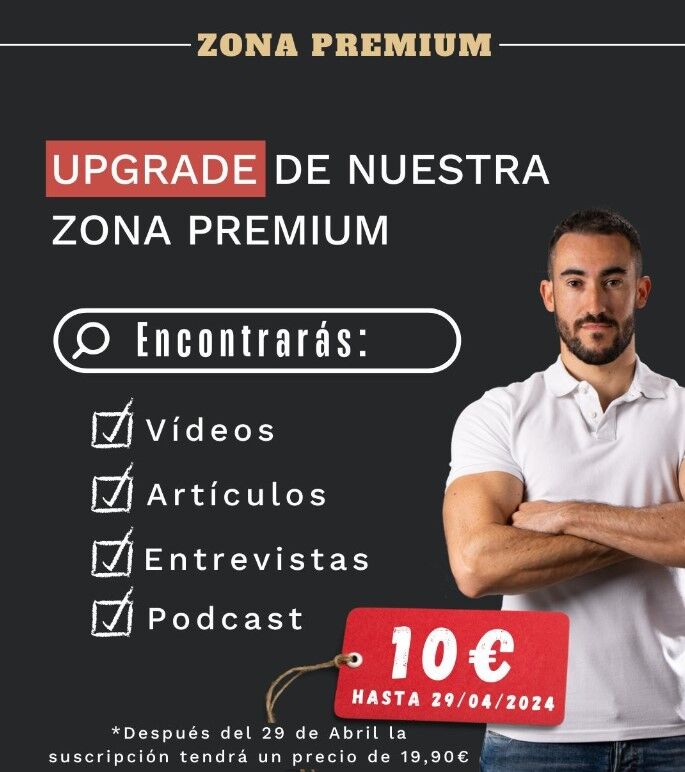

Finalidad: Gestionar sus pedidos de compra de nuestros productos y servicios.

Legitimación: El usuario consiente al marcar la casilla de aceptación, en ejecución del contrato de venta con interés legitimo para informar a nuestros clientes de nuestros productos y servicios.

Conservación: Mientras dure la relación contractual, y una vez finalizada, durante el plazo legal para atender eventuales responsabilidades, y en caso de aceptar la recepción de envíos comerciales, hasta la solicitud de baja.

También recogemos de forma automática datos sobre su visita a nuestro sitio web según se describe en la política de cookies.

Siempre que solicitemos sus Datos personales, le informaremos con claridad de qué datos personales recogemos y con qué fin. En general, recogemos y tratamos sus datos personales con el propósito de:

- Proporcionar información, servicios, productos, información relevante y novedades en el sector.

- Envío de comunicaciones.

Autorización y legitimidad

De acuerdo con la normativa de protección de datos aplicable, sus datos personales podrán tratarse siempre que:

- Nos ha dado su consentimiento a los efectos del tratamiento. Por supuesto podrá retirar su consentimiento en cualquier momento.

- Por requerimiento legal.

- Por existir un interés legítimo que no se vea menoscabado por sus derechos de privacidad, como por ejemplo el envío de información comercial bien por suscripción a nuestra newsletter o por su condición de cliente.

- Por ser necesaria para la prestación de alguno de nuestros servicios mediante relación contractual entre usted y nosotros.

Comunicación de datos personales

Los datos pueden ser comunicados a empresas relacionadas con GAREIS NUTRICIÓN S.L. para la prestación de los diversos servicios en calidad de Encargados del Tratamiento. La empresa no realizará ninguna cesión, salvo por obligación legal.

Derechos del usuario ( ARCO )

En relación con la recogida y tratamiento de sus datos personales, puede ponerse en contacto con nosotros en cualquier momento para:

- Acceder a sus datos personales y a cualquier otra información indicada en el Artículo 15.1 del RGPD.

- Rectificar sus datos personales que sean inexactos o estén incompletos de acuerdo con el Artículo 16 del RGPD.

- Suprimir sus datos personales de acuerdo con el Artículo 17 del RGPD.

- Limitar el tratamiento de sus datos personales de acuerdo con el Artículo 18 del RGPD.

- Solicitar la portabilidad de sus datos de acuerdo con el Artículo 20 del RGPD.

- Oponerse al tratamiento de sus datos personales de acuerdo con el artículo 21 del RGPD.

Si ha otorgado su consentimiento para alguna finalidad concreta, tiene derecho a retirar el consentimiento otorgado en cualquier momento, sin que ello afecte a la licitud del tratamiento basado en el consentimiento previo a su retirada.

Para el ejercicio de sus derecho puede enviar una comunicación acreditada y motivada a [email protected]

También tiene derecho a presentar una reclamación ante la Autoridad de control competente (www.aepd.es) si considera que el tratamiento no se ajusta a la normativa vigente.

Información legal

Los requisitos de esta Política complementan, y no reemplazan, cualquier otro requisito existente bajo la ley de protección de datos aplicable, que será la que prevalezca, en cualquier caso.

La presente Política de privacidad puede ser modificada para adaptarla a los cambios que se produzcan en nuestra web, así como por modificaciones legales, por lo que es necesaria su lectura en cada ocasión que facilite sus datos en nuestra web.

Se excluye la responsabilidad de la política de privacidad respeto a los datos personales que pueda facilitar a terceros a través de los enlaces de nuestra página web.